See nädal toimus Tallinnas Wise kontoris Elastic meet-up. Suur osa Eestis olevad firmasi, kes kasutavad Elasticut olid kokku kogunenud ja esitlesid, kuidas nende firma kasutab Elastic SIEM’i.

Väike taust kah:

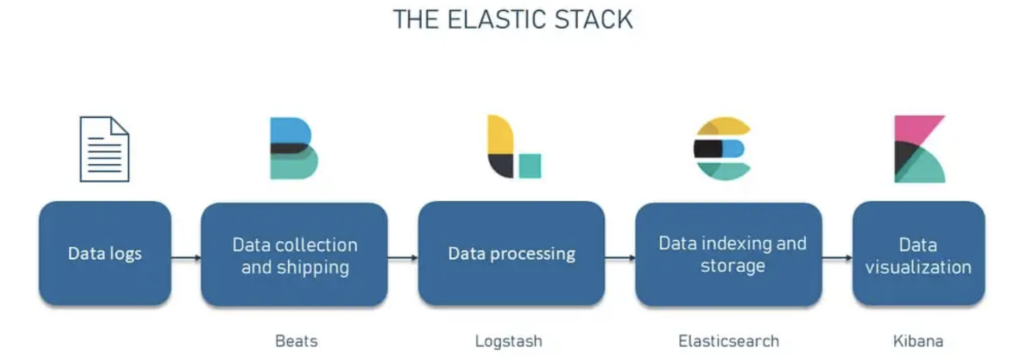

Elastic – tegu on logihaldus platvormiga, kus sa saad logisi koguda, neid töödelda ja analüüsida.

Lühidalt:

- Sul on kas serveris või tööarvutis logi failid ( süsteemsed või rakenduse logid)

- Need logid korjab üles/loeb sisse mingit tüüpi “beat” või elastic agent

- Beat või agent saadab ta Logstashi töötlemiseks, võtab logi rea ja muudab ta inimloetavale kujule “field” => “value”

- Logstash saadab valmis töödeldud logi edasi elasticsearchi, kus teda edasi hoiustatakse

- Ja neid andmeid elasticsearchi sees aitab näha Kibana, mis on siis veebiots. Kõik muu käib tagataustal

Ja see kõik kokku on ELK stack:

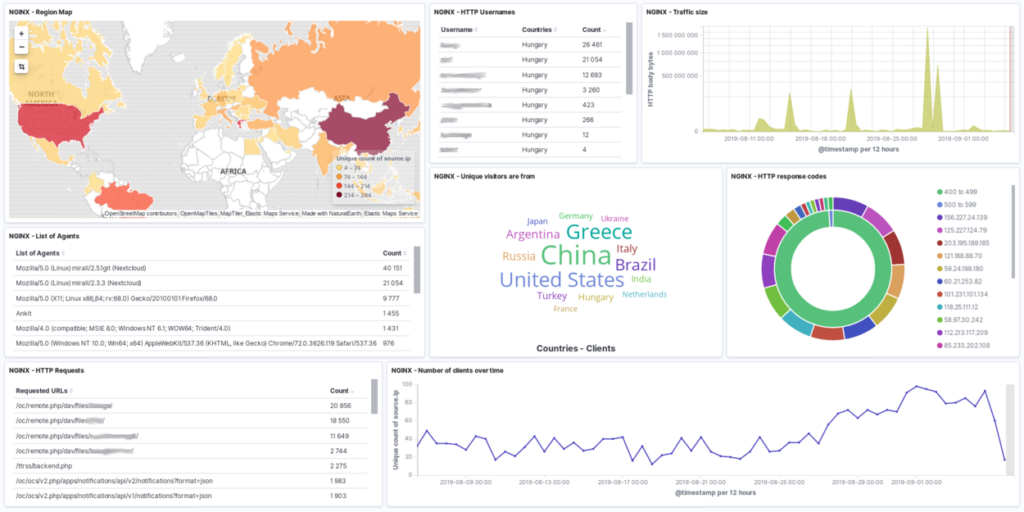

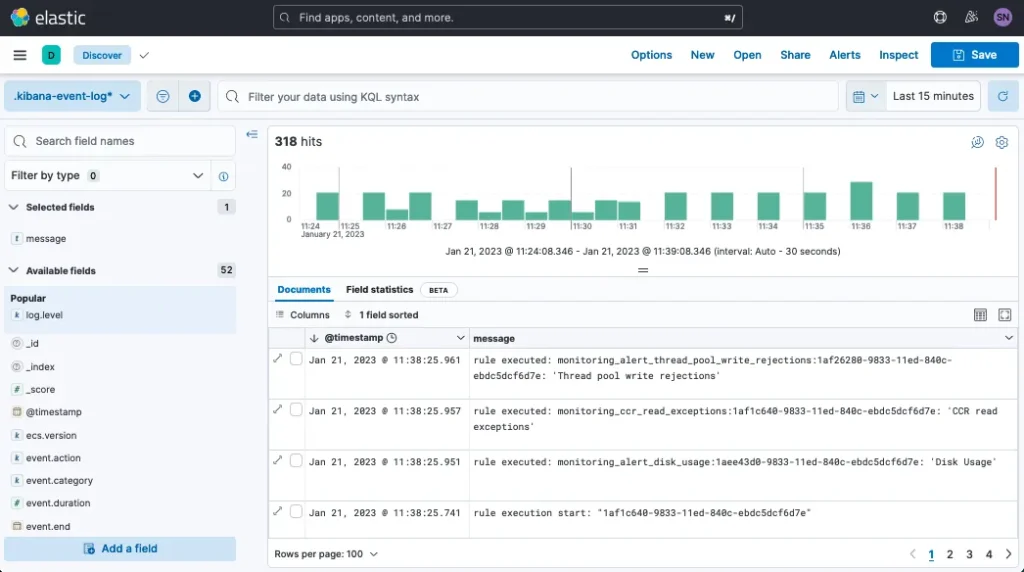

Ja siis nende andmetega saad näiteks otsida väljade väärtuste järgi infot, kindlaid sündmusi. Näiteks nii on hea tuvastada, kui kasutaja konto on lukustunud või kui Active Directory gruppi on muudetud. Teha erinevaid graafikuid, alerte – kes siis jälgib logi sisu ja kui soovitud tingimus täitub, siis saadetakse näiteks email välja.

Nüüd aga infoturbest:

Selleks, et teada saada, et kas mõni musta kaabuga tegelane sinu masinas tegutseb on kõige paremaks viisiks näha seda logidest. Iga tegevus rakenduses, iga protsess mis masinas tehakse, logitakse maha eraldi failidesse. Ja otse masinast nende lugemine ei ole inimlik. Siin kohal tuleb mängu Elastic. Nüüd, kui sul on andmed ees, saad sa märksõnade järgi otsida… Kust sa tead mida otsida, kust sa tead, mis tegevus on normaalne ja mis mitte. Süsteemi administraatorina võiksid olla teadlik ja omada oskust lugeda logi ridu ja kasvõi aimata millest jutt käib. Aga kuna me oleme kõigest inimesed ehk nõrgim lüli, siis siinkohal tuleb appi Elastic SIEM.

SIEM – Security information and event management.

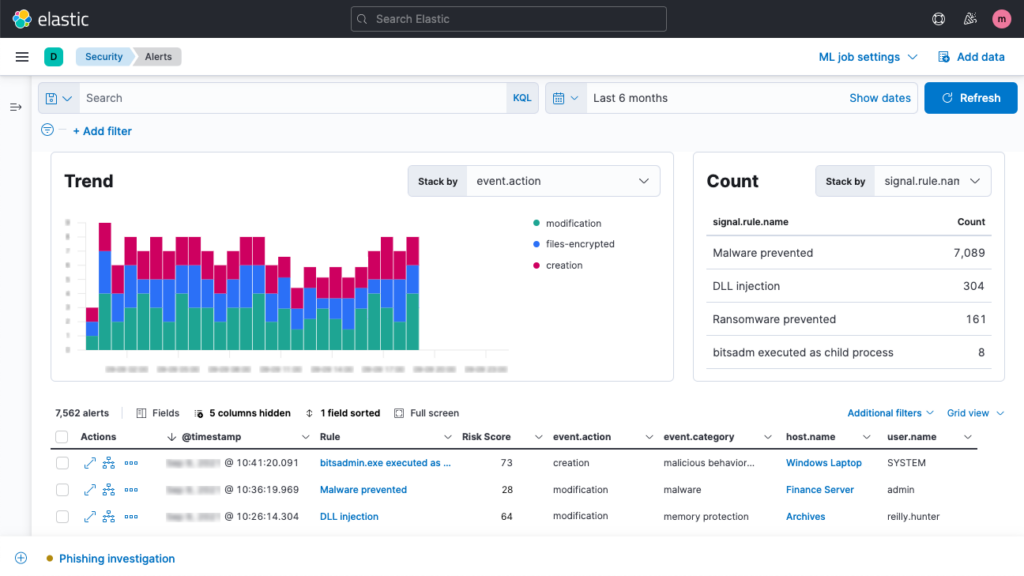

Elastic on kokku kogunud kõik võimalikud ja erinevad rünnete mustrid ja need teinud filtriteks. Ja ta suudab kõik sul ise seda logidest üles leida. Ja nii saad juba ennetavalt teada, kui midagi kahtlast on toimumas. Näiteks suudab ta tuvastada kindlaid exe’si mis on tuntud viirused või tööriistad millega häkitakse masinates. Lisaks tuvastab, kui kasutaja on väga lühikese aja jooksul, näiteks üle 100 korra sisestanud vale parooli.

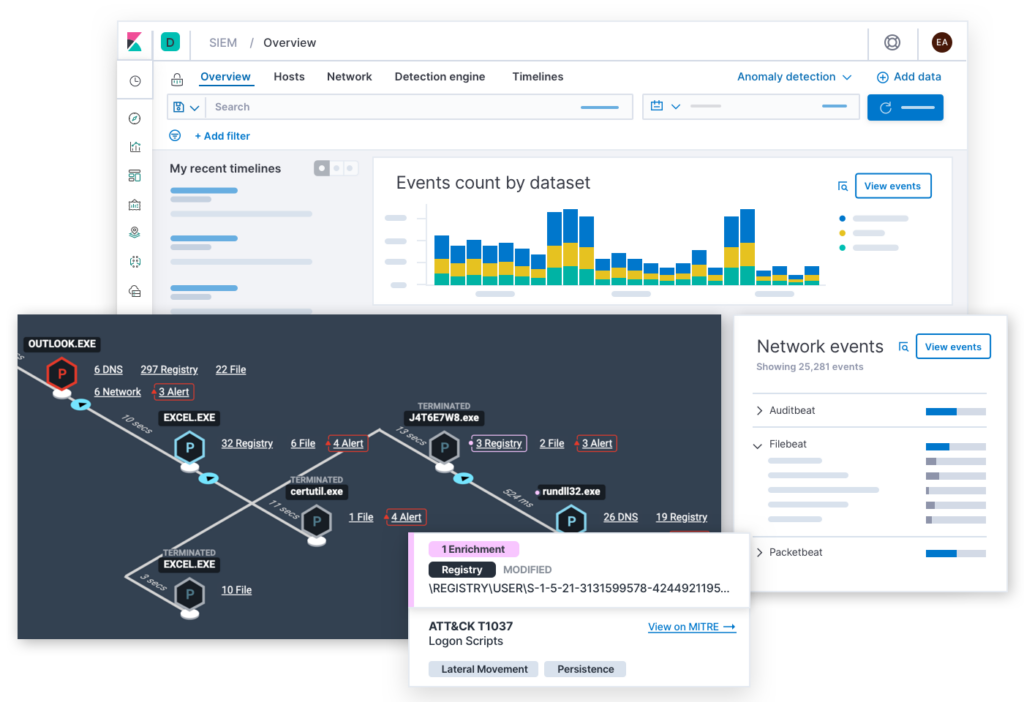

Ta suudab ühest sündmusest tekitada terve vaate kuidas ja kust protsess alguse sai:

Ja ta suudab teha ka ennetustööd. Kui serverisse või tööarvutisse on paigaldatud elastic agent, siis agendile saab lisada juurde erinevaid integratsioone. Need on, siis Elasticu poolt antud spetsiaalsed rakenduste põhised seaded (Nt Jira, haproxy, Windows, nginx jne). Ehk ta teab juba ise kust path’ist logi korjata ja mis logi väljadele nimeks panna. Ja nende integratsioonide seas on olemas ka Elastic defend. Mis on põhimõtteliselt antiviirus. Kuna agent masina pealt loeb logi sisse, siis samal ajal suudab ka tuvastada pahavara faile ja keelatuid käske. Näiteks, kui üritada avada Eicar faili(“anti malware testfile”, et testida antiviiruseid, ilma masinale kahju tekitamata), siis Elastic defend paneb käe kohe vahele ja paneb faili karantiini. Selline integratsioon suudab ära hoida selle, et kui pahalane istub masinas sees, siis pahavara faile ei saa ta isegi seal käivitada.

Ja selline on lühi tutvustus logidest, Elasticust ja infoturbest.

Data is KEY!

Ära kunagi alahinda logi. See on võimas resurss.

Viited: